Blog

BLOG

2019.12.02

社会に変革をもたらす「ブロックチェーン」について

こんにちは、代表の中野です。

前回のブログテーマは、フェイスブックが発行を計画しているデジタル通貨「リブラ(Libra)」でした。

- デジタル通貨、リブラのインパクトについて: https://www.sunbit.co.jp/blog/2019/11/21800/

今回は、そのデジタル通貨やビットコインなどの仮想通貨を支える技術、「ブロックチェーン」についてです。

企業が使う情報システムは、中央サーバなどにデータを集約し、一括管理するのが主流でした。運用が容易であり、セキュリティの観点からも優れているとされてきました。

ブロックチェーンの仕組みはこれとは全く異なるものです。

ブロックチェーンはインターネットを通じて複数のコンピューターが同じデータを共有し、お互いのデータが正しいものかを常にチェックしあう仕組みです。

複数のコンピューターにデータを分散して保存するため、「分散台帳システム」とも言われています。

ブロックチェーンの「ブロック」とは一定量のデータが集まった固まりのことです。

データが増えていくと新しいブロックが作られ、それらが「チェーン(鎖)」のようにつながっていくことからこの名称がつけられました。

ブロックチェーンの特徴は大きく二つあげられます。

一つは「データの改ざんが難しい」ことです。

従来の情報システムでは、データを集中管理するサーバが乗っ取られると、データの信頼性は失われました。

ブロックチェーンの仕組みでは、データを改ざんしようとした場合、ネットワークでつながっているコンピュータの過半数を乗っ取り、データを書き換える必要があります。現実的には不可能です。

もう一つの特徴は、「システム構築や運用にかかるコストが低い」ことです。

ビットコインを例に挙げます。

パソコンやスマートフォンを使ってブロックチェーンに記録されている情報を読み取ったり、新たに情報を書き込んだりしますが、このネットワークに接続したコンピュータ端末を「ノード」と呼びます。

ブロックチェーンは複数のノードによって、データが保存・管理されています。

これを一元管理するとしたら、サーバーだけでも相当な容量が必要ですし、その後の保守や管理費も含めたら、膨大なコストになります。

しかし、世界中のノードが分散管理すれば、そうした費用がかかりません。いわばビットコインに関わるあらゆる人たちが、少しずつマシンパワーを提供することで、情報が保存・管理されるとともに、コストが削減されることになります。

現在は国際送金や個人間送金の手数料が下げられるということで、金融系を中心にブロックチェーンの活用が先行しています。

しかし取引履歴の書き換えが不可能、記録が保存・履歴が共有できるという利点の享受は金融にとどまりません。

例えば本当に資格を持っているのか、免許証を持っているのか、土地や財産の所有権などの証明や、農産物や加工品のトレーサビリティに活用できます。

また、契約の自動執行を意味する「スマートコントラクト」もブロックチェーンの大きな機能の一つです。

あらかじめ契約の条件や内容を定義し、条件に合致するイベントが発生すれば、自動的に契約の成立、履行まで実行させるというものです。

仲介者が排除できますので、契約の低コスト化を図ることができます。

不動産業界始め、多岐にわたるビジネスや行政サービスに大きな変革をもたらす可能性があります。

「インターネット以来の発明」とも呼ばれるブロックチェーン。

今後どのように社会インフラを支える技術として浸透していくのか、しばらくは目が離せません。

最近のエントリー

1980年代のとある小学生の遊び

2026.03.30

息子の遊び方と比べながら、私が小学生だった1980年代後半から1990年頃の遊びを振り返りました。缶蹴りやケイドロ、ろくむし、秘密基地づくりなどの外遊びに加え、迷路づくりやミニ四駆、ファミコンといった遊びにも夢中でした。日が暮れるまで友達と遊び、夕方に家へ帰る――そんな懐かしく幸せだった時間を思い出しています。

泣ける卒業ソングBEST3!

2026.03.23

卒業シーズンに聴きたくなる曲を、私の思い出とともにBEST3形式で紹介します。それぞれの曲を聴くと、中学生の頃の悩みや放課後の何気ない時間、小学校の卒業式の記憶がよみがえります。懐かしさや少しの切なさを感じながら、春の節目に前向きな気持ちをもらえる卒業ソングを振り返りました。

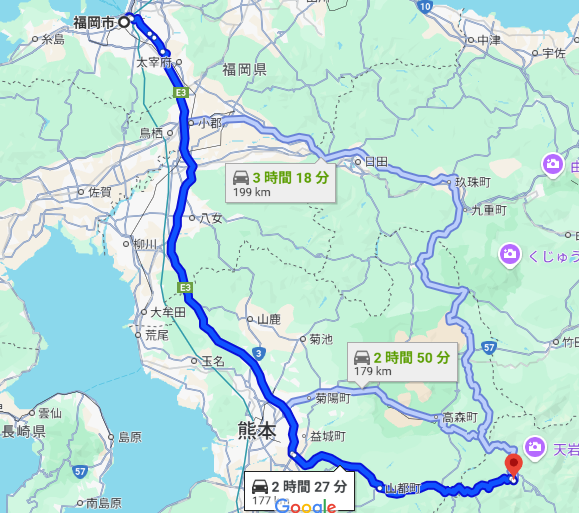

宮崎県のパワースポット「高千穂峡」を観光してきました

2026.03.16

宮崎県の人気観光地・高千穂を巡った体験を紹介します。高千穂峡では、阿蘇山の噴火によって形成された柱状節理の渓谷や真名井の滝など、自然が生み出した神秘的な景観を楽しみました。また、高千穂神社や天岩戸神社、西本宮から遥拝する天岩戸、神々が集まったと伝わる天安河原など、日本神話ゆかりの地も巡りました。荒立神社や国見ケ丘にも立ち寄り、自然と神話が息づく高千穂の魅力を満喫した観光の様子をレポートします。

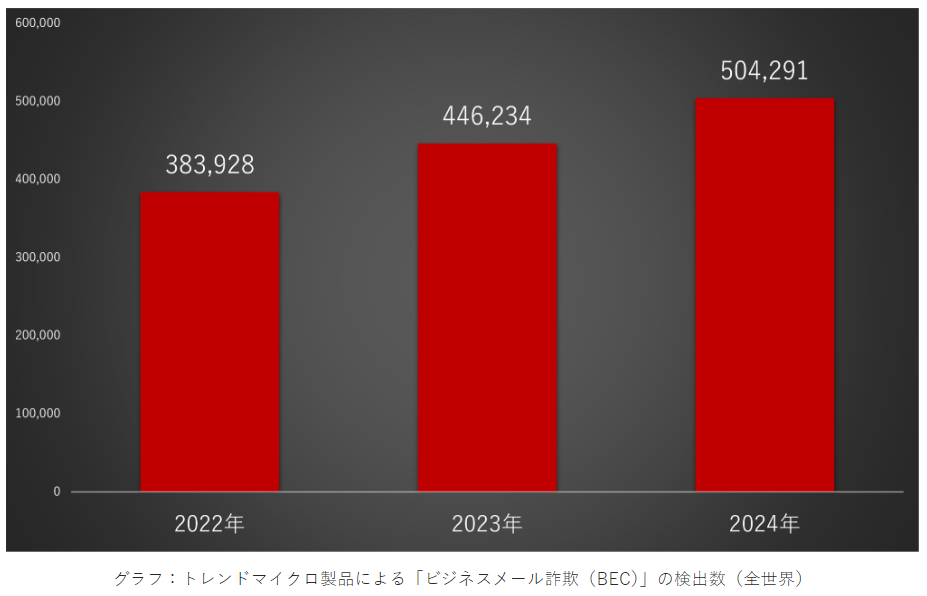

社長を騙りLINEに誘導する「CEO詐欺」の手口【第14回 情報セキュリティブログ】

2026.03.13

近年、社長など企業の代表者を装い、LINEなどの別ツールへ誘導する「CEO詐欺」が増加しています。これは従来のビジネスメール詐欺(BEC)の手口を応用したもので、メールでのやり取りを最小限にすることでセキュリティソフトによる検出を回避しようとする特徴があります。件名や表示名を社長名に偽装するなど巧妙化しており、攻撃の自動化やAIの悪用も指摘されています。こうした状況の中で、不審に思う意識を持ち、社内で情報共有を行うことが被害防止の第一歩となります。

カテゴリーリスト

アーカイブ

- 2026年03月(6)

- 2026年02月(4)

- 2026年01月(5)

- 2025年12月(5)

- 2025年11月(7)

- 2025年10月(4)

- 2025年09月(8)

- 2025年08月(6)

- 2025年07月(7)

- 2025年06月(7)

- 2025年05月(7)

- 2025年04月(6)

- 2025年03月(8)

- 2025年02月(6)

- 2025年01月(6)

- 2024年12月(7)

- 2024年11月(7)

- 2024年10月(6)

- 2024年09月(8)

- 2024年08月(6)

- 2024年07月(8)

- 2024年06月(6)

- 2024年05月(7)

- 2024年04月(7)

- 2024年03月(7)

- 2024年02月(8)

- 2024年01月(8)

- 2023年12月(9)

- 2023年11月(9)

- 2023年10月(8)

- 2023年09月(7)

- 2023年08月(8)

- 2023年07月(9)

- 2023年06月(8)

- 2023年05月(7)

- 2023年04月(6)

- 2023年03月(6)

- 2023年02月(6)

- 2023年01月(6)

- 2022年12月(6)

- 2022年11月(6)

- 2022年10月(7)

- 2022年09月(6)

- 2022年08月(7)

- 2022年07月(6)

- 2022年06月(7)

- 2022年05月(7)

- 2022年04月(6)

- 2022年03月(6)

- 2022年02月(6)

- 2022年01月(7)

- 2021年12月(6)

- 2021年11月(7)

- 2021年10月(6)

- 2021年09月(6)

- 2021年08月(7)

- 2021年07月(6)

- 2021年06月(6)

- 2021年05月(7)

- 2021年04月(6)

- 2021年03月(7)

- 2021年02月(6)

- 2021年01月(6)

- 2020年12月(6)

- 2020年11月(6)

- 2020年10月(5)

- 2020年09月(4)

- 2020年08月(5)

- 2020年07月(5)

- 2020年06月(5)

- 2020年05月(4)

- 2020年04月(4)

- 2020年03月(6)

- 2020年02月(4)

- 2020年01月(4)

- 2019年12月(4)

- 2019年11月(4)

- 2019年10月(4)

- 2019年09月(5)

- 2019年08月(2)

- 2019年07月(5)

- 2019年06月(4)

- 2019年05月(3)

- 2019年04月(5)

- 2019年03月(4)

- 2019年02月(4)

- 2019年01月(4)

- 2018年12月(4)

- 2018年11月(4)

- 2018年10月(5)

- 2018年09月(4)

- 2018年08月(4)

- 2018年07月(5)

- 2018年06月(5)

- 2018年05月(4)

- 2018年04月(5)

- 2018年03月(5)

- 2018年02月(6)

- 2018年01月(5)

- 2017年12月(5)

- 2017年11月(4)

- 2017年10月(4)

- 2017年09月(2)

- 2017年08月(3)

- 2017年07月(1)

- 2017年05月(2)

- 2017年04月(5)

- 2017年03月(5)