Blog

BLOG

2018.04.09

Salesforceのデータストレージで困ったら・・・ ~Big Object~

はじめに

こんにちは。クラウドソリューショングループのエンジニアの高尾です。

Salesforce の Platform を利用したシステム開発でデータストレージの容量問題は往々にして起こりがちです。

標準のデータストレージは1GB(※)で約50万レコード分に相当しますが、

年間10万レコードを超える量のデータが発生するシステムで

全データを複数年保持する必要があるような場合であれば心許ない容量です。

※厳密には組織内のユーザ数により補正がかかる場合があります。

追加のデータストレージの購入や Heroku や AWS 等との外部サービス連携で解消する方法もありますが、

いずれにしてもランニングコストが大きくなり、それが原因でお客様の予算感と合わなくなることもこれまでありました。

そのようなケースの打開案として

Salesforce の Platform 内で大量のデータを保存・管理できる機能の「 Big Object 」について検証してみました。

特徴としては、

- 100万件から10億件以上のレコードを保持可能

- SOQL、Bulk、Chatter REST、SOAP API などの既存の Salesforce の Platform のツールで呼び出し可能

- 膨大なデータを非同期で処理する非同期SOQLで処理可能

- 設定、変更、削除はAPI経由(クリックベースでは編集のみ可)

といったものがあります。

今回の検証ではカスタム Big Object を作成し、

そこへ Apex クラス経由でレコードを追加し、そのレコードを検索してログへ表示してみました。

カスタムBig Objectの定義

今回は「 BigObjectSample 」という名前で作成します。

手順は以下の通り。

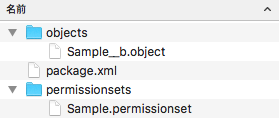

(1) メタデータ APIを介して定義するためのファイルの準備

- object ファイル

- permissionset ファイル(または profile ファイル)

- package ファイル

※各ファイルの作成方法については以下のTrailを参照

https://trailhead.salesforce.com/ja/modules/big_objects/units/big_objects_define_custom_big_objects

(2)(1)で準備したファイルをzipファイル内に格納(フォルダ構成は以下の通り)

(3)ワークベンチから作成したzipファイルをSalesforce環境へデプロイ

- migration > Deployと遷移

- zipファイルをアップロードして適切なオプションを選択してNextをクリック

- 次の画面でDeployをクリック、結果にエラーがなければデプロイ完了

※ワークベンチは以下のURLからアクセス

https://workbench.developerforce.com/login.php

すると、以下のようなカスタムBig Objectが作成されます。

カスタムBig Objectのレコードの制御

先ほど作成したBigObjectSampleに対してApexクラス経由で

レコードの追加と検索を行ってみます。

以下のようなクラスを作成します。

※クエリの方法は以下のTrailを参照

https://trailhead.salesforce.com/ja/modules/big_objects/units/big_objects_querying

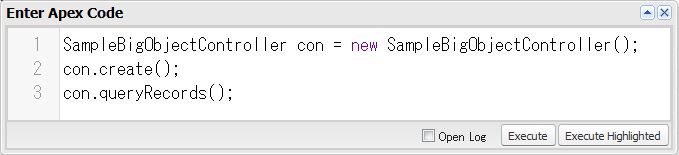

開発者コンソールのExecuteAnonymousから以下のような形で処理を実行します。

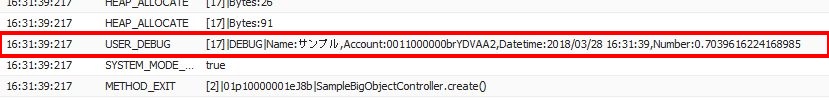

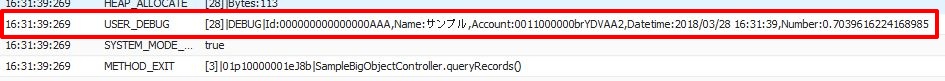

実行時のログを確認すると、

BigObjectSampleのレコードが追加され、作成されたレコードを検索できていることが確認できます。

(各項目同一内容のログが出力されています)

create処理

queryRecords処理

まとめ

定義については少し慣れが必要な部分もありますが、

概ねこれまで培ったSalesforceの開発技術や知識で構築が可能で、

外部サービス連携よりもハードルは低いように感じられます。

比較的最近のバージョンで正式リリースになったばかりですし、

実際の開発を行うには制限事項などまだまだ調査・検証する部分も多々ありますが、

データストレージがネックとなるような案件の問題解決の選択肢には十分なり得る機能のように思えます。

Salesforce 技術関連記事

- Salesforce でお小遣い帳を作ってみよう!

- Salesforceでノンプログラミングでプロセス自動化

- Salesforceのデータを簡単更新!Googleスプレッドのアドオン「Data connector for Salesforce(Beta版)」を使ってみた

- Visual Studio Code で作る Salesforce 開発環境

- 画像解析で将棋の棋譜を読む

- Salesforceのデータストレージで困ったら・・・ ~Big Object~

- Salesforceを簡単更新!Googleスプレッドシート上でSalesforceデータの一括編集をやってみた!

- VisualforceをLightning Experience風のスタイルに ~LightningStylesheets属性~

- Salesforce 「活動(行動&ToDo)」のアーカイブについて

- データの「探索的分析」をやってみませんか? ~Einstein Analytics~

- Salesforce のデータをExcel 上で一括更新できるアプリ「VyNDEX」を使ってみた!

一緒に開発しませんか?

サンビット株式会社では、Salesforce によるクラウドシステム構築の開発技術者を募集しています!

興味のある方はぜひお問い合わせください。

Salesforce お役立ち/TIPS記事

最近のエントリー

1980年代のとある小学生の遊び

2026.03.30

息子の遊び方と比べながら、私が小学生だった1980年代後半から1990年頃の遊びを振り返りました。缶蹴りやケイドロ、ろくむし、秘密基地づくりなどの外遊びに加え、迷路づくりやミニ四駆、ファミコンといった遊びにも夢中でした。日が暮れるまで友達と遊び、夕方に家へ帰る――そんな懐かしく幸せだった時間を思い出しています。

泣ける卒業ソングBEST3!

2026.03.23

卒業シーズンに聴きたくなる曲を、私の思い出とともにBEST3形式で紹介します。それぞれの曲を聴くと、中学生の頃の悩みや放課後の何気ない時間、小学校の卒業式の記憶がよみがえります。懐かしさや少しの切なさを感じながら、春の節目に前向きな気持ちをもらえる卒業ソングを振り返りました。

宮崎県のパワースポット「高千穂峡」を観光してきました

2026.03.16

宮崎県の人気観光地・高千穂を巡った体験を紹介します。高千穂峡では、阿蘇山の噴火によって形成された柱状節理の渓谷や真名井の滝など、自然が生み出した神秘的な景観を楽しみました。また、高千穂神社や天岩戸神社、西本宮から遥拝する天岩戸、神々が集まったと伝わる天安河原など、日本神話ゆかりの地も巡りました。荒立神社や国見ケ丘にも立ち寄り、自然と神話が息づく高千穂の魅力を満喫した観光の様子をレポートします。

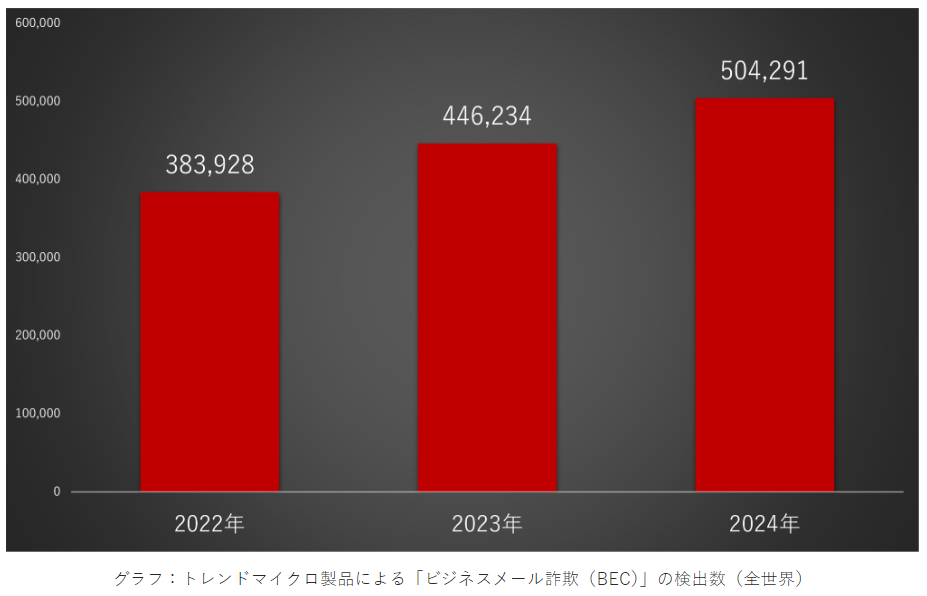

社長を騙りLINEに誘導する「CEO詐欺」の手口【第14回 情報セキュリティブログ】

2026.03.13

近年、社長など企業の代表者を装い、LINEなどの別ツールへ誘導する「CEO詐欺」が増加しています。これは従来のビジネスメール詐欺(BEC)の手口を応用したもので、メールでのやり取りを最小限にすることでセキュリティソフトによる検出を回避しようとする特徴があります。件名や表示名を社長名に偽装するなど巧妙化しており、攻撃の自動化やAIの悪用も指摘されています。こうした状況の中で、不審に思う意識を持ち、社内で情報共有を行うことが被害防止の第一歩となります。

カテゴリーリスト

アーカイブ

- 2026年03月(6)

- 2026年02月(4)

- 2026年01月(5)

- 2025年12月(5)

- 2025年11月(7)

- 2025年10月(4)

- 2025年09月(8)

- 2025年08月(6)

- 2025年07月(7)

- 2025年06月(7)

- 2025年05月(7)

- 2025年04月(6)

- 2025年03月(8)

- 2025年02月(6)

- 2025年01月(6)

- 2024年12月(7)

- 2024年11月(7)

- 2024年10月(6)

- 2024年09月(8)

- 2024年08月(6)

- 2024年07月(8)

- 2024年06月(6)

- 2024年05月(7)

- 2024年04月(7)

- 2024年03月(7)

- 2024年02月(8)

- 2024年01月(8)

- 2023年12月(9)

- 2023年11月(9)

- 2023年10月(8)

- 2023年09月(7)

- 2023年08月(8)

- 2023年07月(9)

- 2023年06月(8)

- 2023年05月(7)

- 2023年04月(6)

- 2023年03月(6)

- 2023年02月(6)

- 2023年01月(6)

- 2022年12月(6)

- 2022年11月(6)

- 2022年10月(7)

- 2022年09月(6)

- 2022年08月(7)

- 2022年07月(6)

- 2022年06月(7)

- 2022年05月(7)

- 2022年04月(6)

- 2022年03月(6)

- 2022年02月(6)

- 2022年01月(7)

- 2021年12月(6)

- 2021年11月(7)

- 2021年10月(6)

- 2021年09月(6)

- 2021年08月(7)

- 2021年07月(6)

- 2021年06月(6)

- 2021年05月(7)

- 2021年04月(6)

- 2021年03月(7)

- 2021年02月(6)

- 2021年01月(6)

- 2020年12月(6)

- 2020年11月(6)

- 2020年10月(5)

- 2020年09月(4)

- 2020年08月(5)

- 2020年07月(5)

- 2020年06月(5)

- 2020年05月(4)

- 2020年04月(4)

- 2020年03月(6)

- 2020年02月(4)

- 2020年01月(4)

- 2019年12月(4)

- 2019年11月(4)

- 2019年10月(4)

- 2019年09月(5)

- 2019年08月(2)

- 2019年07月(5)

- 2019年06月(4)

- 2019年05月(3)

- 2019年04月(5)

- 2019年03月(4)

- 2019年02月(4)

- 2019年01月(4)

- 2018年12月(4)

- 2018年11月(4)

- 2018年10月(5)

- 2018年09月(4)

- 2018年08月(4)

- 2018年07月(5)

- 2018年06月(5)

- 2018年05月(4)

- 2018年04月(5)

- 2018年03月(5)

- 2018年02月(6)

- 2018年01月(5)

- 2017年12月(5)

- 2017年11月(4)

- 2017年10月(4)

- 2017年09月(2)

- 2017年08月(3)

- 2017年07月(1)

- 2017年05月(2)

- 2017年04月(5)

- 2017年03月(5)